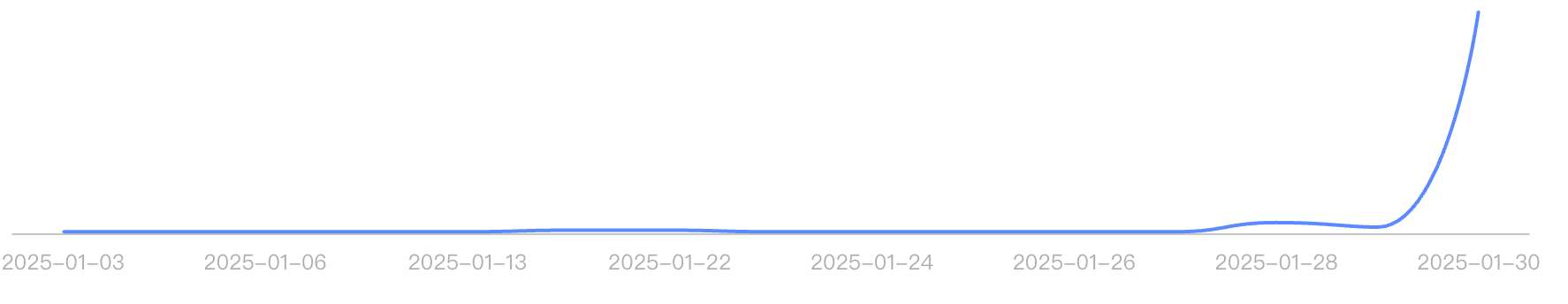

1月30日,奇安信Xlab实验室监测发现,针对DeepSeek(深度求索)线上服务的攻击烈度突然升级,其攻击指令较1月28日暴增上百倍。Xlab实验室观察到至少2个僵尸网络参与攻击,共发起了两波次攻击。

“最开始是SSDP、NTP反射放大攻击,1月28日增加了大量HTTP代理攻击,今天凌晨开始,僵尸网络(botnet)进场了。”奇安信XLab实验室安全专家表示,针对DeepSeek的网络攻击持续层层加码,攻击手段越来越多,防范难度越来越大,使得DeepSeek面临的安全考验愈发严峻。

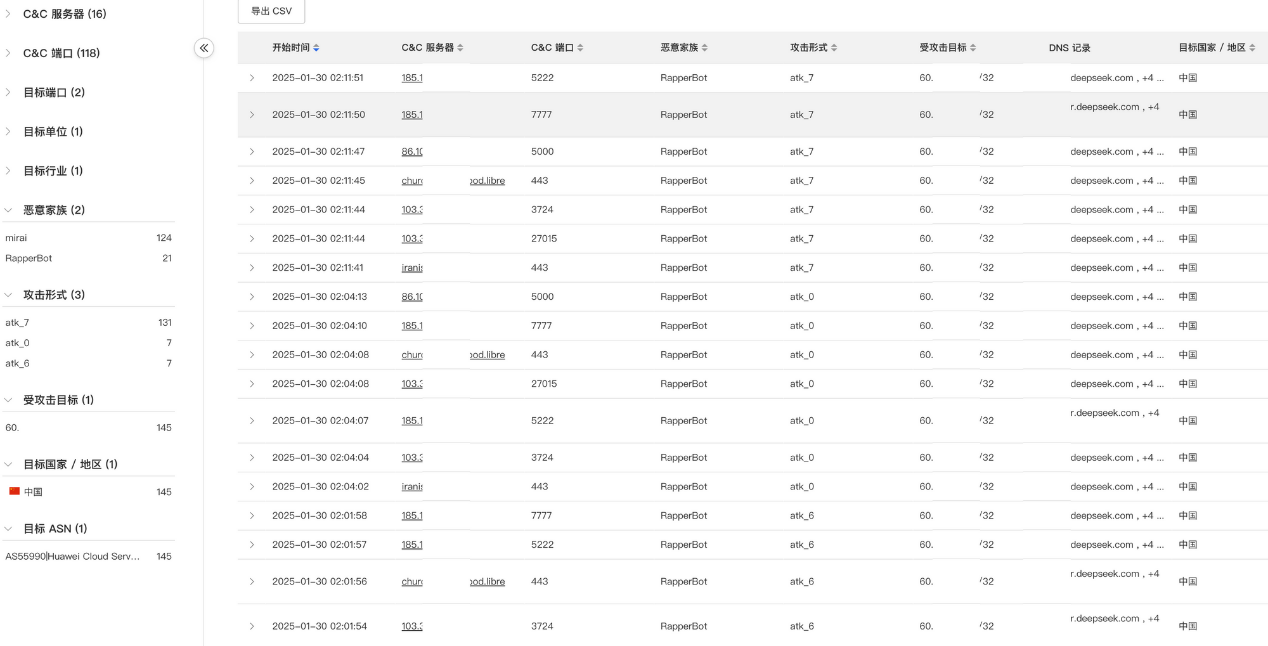

此次观察到的2个Mirai变种僵尸网络参与攻击,分别为HailBot和RapperBot。此次攻击共涉及16个C2服务器的118个C2端口,分为2个波次,分别为凌晨1点和凌晨2点。

图为部分攻击指令详情

图为攻击指令趋势

“僵尸网络的加入,标志着职业攻击者已经开始下场,这说明DeepSeek面对的攻击方式一直在持续进化和复杂化,防御难度不断增加,网络安全形式愈发复杂严峻。”XLab实验室安全专家说。

据了解,僵尸网络是由攻击者通过恶意软件感染并控制的设备网络,这些设备被称为“僵尸”或“机器人”。攻击者通过命令与控制(C&C)服务器向这些设备发送指令,执行多种任务。例如向目标服务器同时发起DDoS攻击,持续增加攻击规模和强度,耗尽目标服务器的网络带宽和系统资源,使其无法响应正常业务,最终瘫痪或服务中断。(孔繁鑫)

[

责编:李政葳 ]

华光软文

华光软文

发布于 2025-01-31

发布于 2025-01-31